技术含量有点低了。。。 大佬绕过,

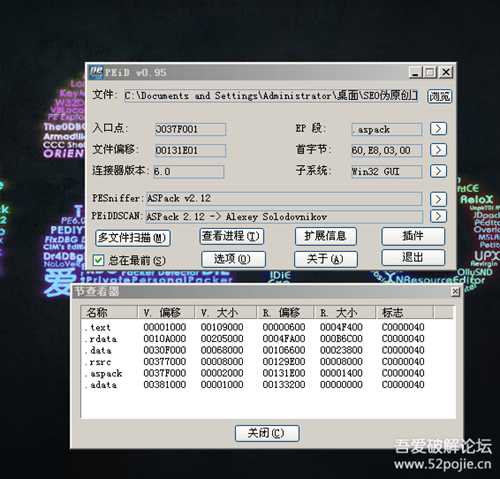

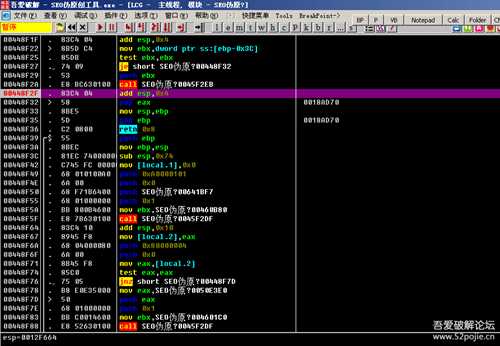

ASP的一个壳子, 二话不说扔OD里看看

运行

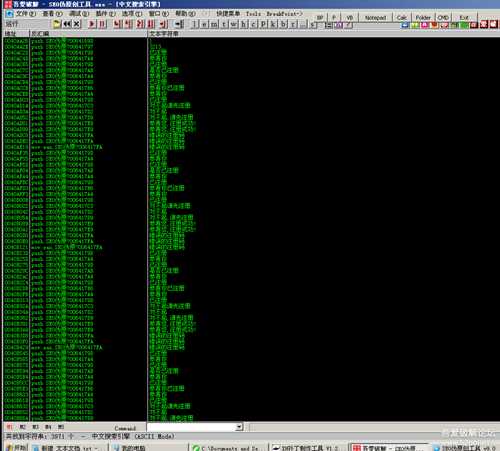

然后先来一套行云流水的操作 Ctrl+G 到401000 再 分析代码 再字符串。。。。

有点乱,,, 字符串入手好像不太合适了, 用弹窗 找找断点试试

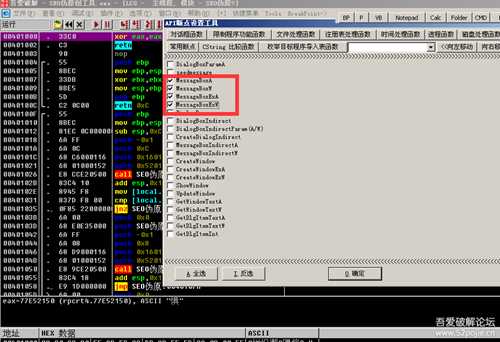

这里我直接断了4个常用的,

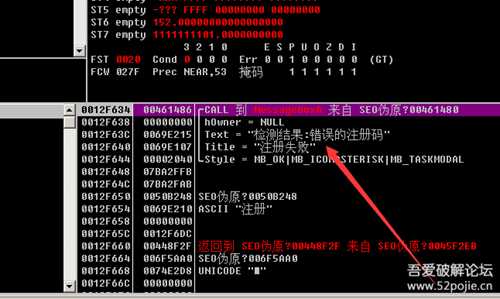

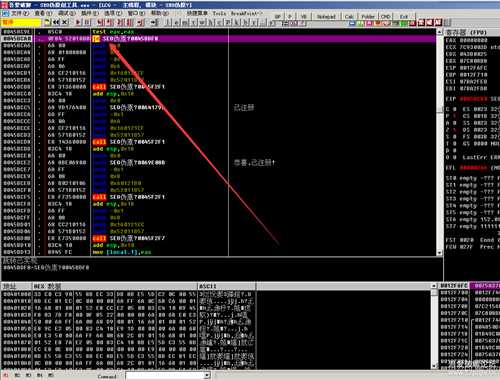

断到了, 右键返回这个地址看看

来到这个地址之后, 把刚刚对话框弹窗的断点删掉,然后给这里下F2断点,

F8重新走一下程序看看

到这里就很可疑了 这个JE 直接跳过了 注册成功的整个代码段

这里我就不废话了 这个JE nop掉,就可以注册成功

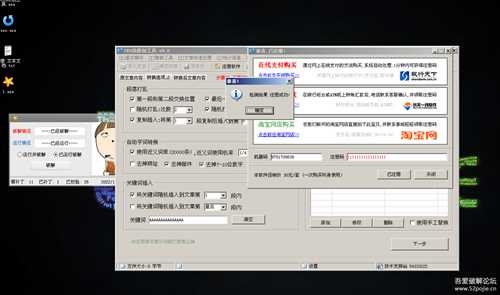

但是!!!!!!!!!!!! 注册成功的一些功能还是不可用的!!!!!!

,

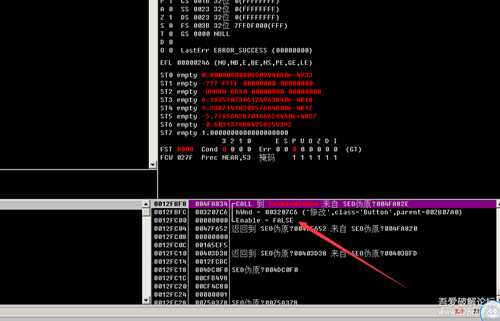

然后,,头皮发麻了,以为有什么暗桩之类的,

我们试试限制程序功能的 函数, 看看能不能断下来

三个全怼上。。。

他来了 他来了~~~~~

懂编程的人 都知道 False 是什么意思吧 ~ 不解释了

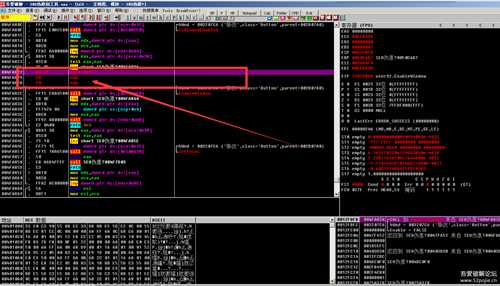

直接过来赋个1的值

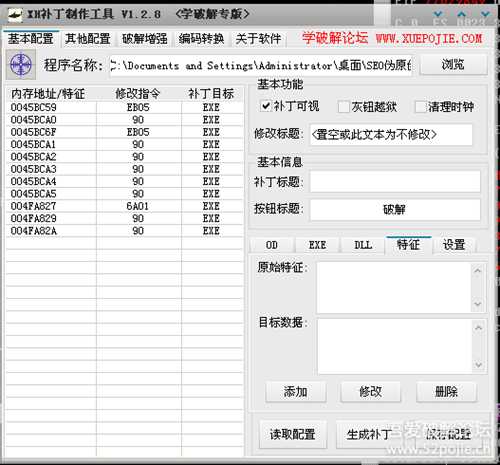

OK Crack工作结束 开始做补丁,

原文件有壳,不能直接修改 需要用补丁来~~

完美Crack~~~~~

有个违规啊,大佬们行行好,给加个分吧.......

{:1_937:}{:1_937:}{:1_937:}

{:1_937:}{:1_937:}{:1_937:}只是给大家提供一些 Crack的思路,供大家参考

成品我还是删了吧,人家是正规软件,这样不太合适了。。

免责声明:本站文章均来自网站采集或用户投稿,网站不提供任何软件下载或自行开发的软件!

如有用户或公司发现本站内容信息存在侵权行为,请邮件告知! 858582#qq.com

内蒙古资源网 Copyright www.nmgbbs.com

暂无“记某文章伪原创工具,ASP壳爆破打补丁~”评论...